febrero 25, 2025 Internet y vida virtual

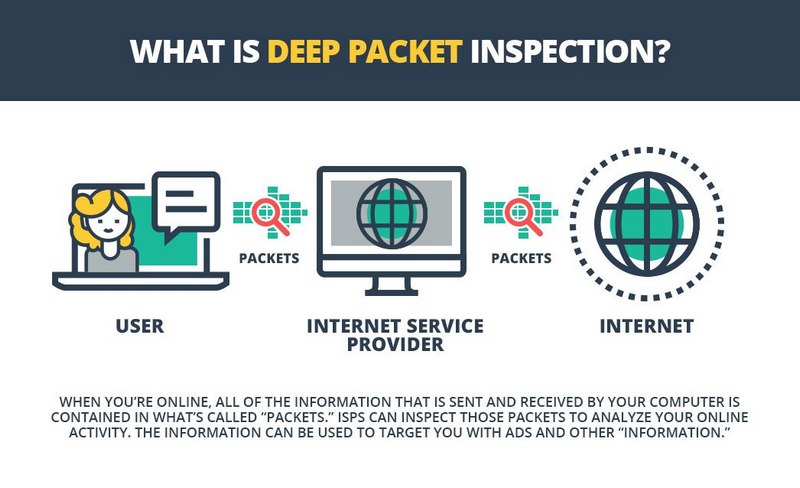

En Estados Unidos y el Reino Unido, la inspección profunda de paquetes se utiliza a menudo para generar publicidad basada en el comportamiento de los suscriptores.

Así se lleva a cabo el marketing dirigido.

Inspección profunda de paquetes (DPI)

La Inspección Profunda de Paquetes (DPI) es una tecnología que permite comprobar los paquetes de red según su contenido para regular y filtrar el tráfico y recopilar datos estadísticos.

A diferencia de los cortafuegos, la Inspección Profunda de Paquetes analiza no solo las cabeceras de los paquetes, sino también su contenido, a partir de la segunda capa (enlace de datos) del modelo OSI.

La tecnología DPI permite a los ISP y organismos gubernamentales aplicar políticas flexibles de calidad de servicio a distintos tipos de tráfico, restringir el acceso a recursos confidenciales, detectar intrusiones en la red y detener la propagación de virus informáticos.

La inspección en profundidad de paquetes puede tomar decisiones basándose no solo en el contenido de los paquetes, sino también en señales indirectas inherentes a determinados programas y protocolos de red.

Para ello, se puede recurrir al análisis estadístico (por ejemplo, análisis estadístico de la frecuencia de aparición de determinados símbolos, longitud de los paquetes, etc.).

La Inspección Profunda de Paquetes se utiliza a veces para bloquear determinados protocolos, como BitTorrent, y puede ayudar a identificar la aplicación que generó o recibió los datos y reaccionar en consecuencia.

La Inspección Profunda de Paquetes puede recopilar estadísticas de conexión detalladas para cada usuario.

Además, con la ayuda de la inspección profunda de paquetes QoS, la velocidad de transmisión de paquetes individuales puede controlarse y aumentarse o reducirse según sea necesario.

Según algunos proveedores de Internet, la Inspección Profunda de Paquetes permite limitar las aplicaciones que congestionan la red, cambiando las prioridades de transmisión de los distintos tipos de datos, por ejemplo, acelerando la apertura de páginas web y reduciendo la velocidad de descarga de archivos grandes.

La Inspección Profunda de Paquetes se utiliza a veces en grandes empresas para evitar la pérdida accidental de datos y proteger los archivos internos que se envían por correo electrónico.

Historia

Los primeros cortafuegos se podían implementar de dos maneras.

En el primer método, el servidor proxy protegía la red local interna del acceso desde el exterior.

El servidor proxy comprueba que los paquetes de red cumplen los criterios especificados.

A continuación, los filtra o los reenvía.

Este método se ha utilizado tradicionalmente para reducir el riesgo de que alguien explote las vulnerabilidades del protocolo.

El segundo método consiste en utilizar un programa que filtra los paquetes de red según un conjunto de reglas.

A estos programas se les denomina cortafuegos de filtrado.

Un cortafuegos de este tipo puede bloquear los paquetes que no respetan unas cuantas reglas sencillas, como la dirección IP de origen, la dirección IP de destino, el puerto de origen y el puerto de destino.

Estos filtros de paquetes son los cortafuegos más rápidos, ya que realizan muy pocos cálculos.

La sencillez de su implementación permite implantar un cortafuegos de este tipo en forma de microcircuito.

Desde el principio, los servidores proxy se consideraron más seguros que los filtros de paquetes, ya que realizaban una inspección más detallada de los mismos.

La evolución de los cortafuegos basados en proxy dio lugar a los primeros programas de inspección detallada de paquetes.

Se crearon para resolver problemas de red, bloquear virus y proteger contra ataques DoS.

Al principio, los ordenadores en los que se instalaba la Inspección Profunda de Paquetes no eran lo suficientemente potentes como para controlar el tráfico de Internet de todos los usuarios en tiempo real.

Al cabo de un tiempo, cuando esta opción se hizo disponible, los proveedores de Internet empezaron a utilizar los programas de Inspección Profunda de Paquetes principalmente para organizar publicidad dirigida y reducir la congestión de la red.

En la actualidad, la inspección profunda de paquetes puede hacer mucho más que garantizar la seguridad.

Los proveedores de Internet pueden controlar el tráfico de todos sus clientes.

El hecho de disponer de herramientas para bloquear selectivamente el tráfico ofrece a los ISP la oportunidad de ofrecer servicios adicionales de pago y obtener ingresos adicionales, aunque esto suponga incumplir la neutralidad de la red.

Actualmente, en algunos países, los ISP están obligados a realizar el filtrado de acuerdo con la legislación local.

Los programas de Inspección Profunda de Paquetes se utilizan a veces para detectar y bloquear el tráfico que contiene material ilegal o que infringe los derechos de autor, o para recopilar información sobre los sitios web visitados para su posterior venta a redes publicitarias.

Recientemente, el volumen de tráfico en tránsito ha aumentado considerablemente.

Vuelve a surgir el problema de que los ordenadores no pueden hacerse cargo del análisis de todo el tráfico en tiempo real o de que el coste de los mismos es demasiado elevado.

Sin embargo, las tecnologías modernas ya permiten una inspección profunda de paquetes totalmente funcional mediante un router especial.

Identificación del protocolo de la capa de transporte del modelo de red OSI

En la estructura de paquetes del protocolo IPv4, se asigna un byte especial para indicar el número de protocolo de dicha capa.

Se trata del décimo byte de la cabecera del paquete IPv4.

Por ejemplo, el número 6 indica TCP y el número 17 indica UDP ; utilizando el décimo byte del protocolo IPv4, es posible identificar los paquetes con TCP o UDP entre todos los paquetes transmitidos.

También hay una área especial en la estructura de paquetes IPv6 que contiene un identificador de protocolo de capa de transporte similar.

Esta área se denomina cabecera Next.

Identificación IP

Los dispositivos DPI pueden restringir el acceso a hosts o recursos en función de sus direcciones IP.

Se trata de un método habitual, sencillo, barato y eficaz para bloquear contenidos prohibidos.

Sin embargo, la dirección IP no siempre es el único identificador único del servidor.

En este caso, también pueden verse afectados los servicios permitidos alojados en la misma dirección IP.

Este método es difícil de utilizar eficazmente cuando se utiliza una red de distribución de contenidos compuesta por muchas direcciones IP variables.

En Irán y China, el acceso a servidores proxy utilizados para eludir bloqueos, incluidos los incluidos en Tor, está restringido por la dirección IP.

Identificación DNS

Uno de los factores que más comúnmente desencadenan el funcionamiento de DPI son las peticiones DNS.

Para abrir una página web en Internet, cualquier usuario debe enviar al servidor DNS el nombre de dominio del host o recurso deseado.

Este intercambio de paquetes entre el servidor DNS y el cliente tiene lugar de forma no cifrada a través del protocolo UDP.

Una característica distintiva del DNS que lo diferencia del resto del tráfico es que opera exclusivamente en el puerto 53.

De este modo, los dispositivos DPI pueden detectar peticiones dirigidas a cualquier servidor DNS público.

Palabras clave

Es difícil detectar el tráfico de palabras clave específicas, ya que la carga útil suele estar cifrada (la excepción es el intercambio a través del protocolo http).

El servicio de destino puede determinarse indirectamente a partir de la cadena de nombre de servidor transmitida como parte de la creación de sesión TLS en el mensaje no cifrado Client Hello.

Identificación de BitTorrent

Los clientes de BitTorrent se conectan al rastreador a través del protocolo TCP.

Para detectar estos paquetes entre todo el tráfico TCP, basta con comprobar que el contenido de los datos del paquete TCP a partir del segundo byte coincide con el «protocolo BitTorrent».

Además, para identificarlos, se realiza un análisis de la secuencia de paquetes con las mismas características, como Source_IP:port – Destination_IP:port, tamaño del paquete, frecuencia de apertura de nuevas sesiones por unidad de tiempo, etc., según modelos de comportamiento (heurísticos) correspondientes a estas aplicaciones.

Las interpretaciones de los modelos de comportamiento de los protocolos correspondientes y, por tanto, la precisión de la detección varía de un fabricante a otro.

Identificación HTTP

Para identificar el protocolo HTTP, basta con comprobar que el paquete es TCP y que el contenido de este paquete TCP comienza con uno de los siguientes comandos: «GET», «POST», «HEAD», «PUT», «DELETE», «CONNECT», «OPTIONS», «TRACE», «PATCH».

Además, debe haber un espacio después del comando y, al cabo de un rato, debe aparecer el texto «HTTP/».

Si es así, entonces el paquete lleva una petición HTTP.

Identificazione RTSP

Para identificar el protocolo HTTP, basta con comprobar que el paquete es TCP y que el contenido de este paquete TCP comienza con uno de los siguientes comandos: «GET», «POST», «HEAD», «PUT», «DELETE», «CONNECT», «OPTIONS», «TRACE», «PATCH».

Además, debe haber un espacio después del comando y, tras un rato, debe aparecer el texto «HTTP/».

Si es así, entonces el paquete contiene una petición HTTP.

Implantación de la calidad de servicio (QoS)

Desde un punto de vista operativo, el operador puede controlar la utilización de los canales conectados mediante DPI a nivel de aplicación.

Anteriormente, la QoS (Calidad de Servicio) se implementaba resolviendo exclusivamente los problemas mediante la construcción de colas basadas en el marcado del tráfico con bits de servicio en las cabeceras IP, 802.1q y MPLS, con lo que se destacaba el tráfico con mayor prioridad (diversos tipos de VPN, IPTV, SIP, etc.) y se le garantizaba una determinada tasa de transferencia en cada momento.

El tráfico Best Effort, que incluye todo el tráfico de Internet de los abonados nacionales (HSI – High Speed Internet), permanecía prácticamente sin control, lo que permitía a Bittorrent utilizar todo el ancho de banda disponible y degradar así otras aplicaciones web.

Mediante el uso de DPI, el operador puede distribuir el canal entre distintas aplicaciones.

Por ejemplo, por la noche, se puede hacer que el tráfico de Bittorrent ocupe más ancho de banda que durante el día, en las horas punta, cuando hay mucho tráfico web en la red.

Otra medida muy extendida entre muchos operadores de telefonía móvil es bloquear el tráfico de Skype y de cualquier tipo de telefonía SIP.

En lugar de bloquearlos por completo, el operador puede permitir el funcionamiento de estos protocolos, pero a una velocidad muy baja, lo que supone una degradación de la calidad del servicio de una aplicación específica y, por tanto, obliga al usuario a pagar por los servicios de telefonía tradicionales o por un paquete de servicios especiales que permita el acceso a los servicios de VoIP.

Software

Hippie (Hi-Performance Protocol Identification Engine) es una implementación de código abierto de inspección profunda de paquetes para Linux en lenguaje C.

L7-Filter es otra implementación de código abierto de inspección profunda para Linux, escrita en C y centrada en la clasificación de datos de nivel 7 en el modelo OSI.

SPID (Statistical Protocol IDentification) es otra implementación de código abierto de inspección profunda para Windows en C#.

Identifica el protocolo de la capa 7 del modelo OSI mediante el análisis estadístico del tráfico.

Uso de la inspección profunda de paquetes (DPI) en el mundo.

Esta técnica permite modificar los datos de los paquetes.

En EE. UU. y el Reino Unido, la inspección profunda de paquetes se utiliza a menudo para mostrar publicidad basada en el comportamiento de los abonados.

Así se realiza el llamado marketing dirigido.

Los principales operadores de telefonía móvil rusos implantaron la DPI en 2009 (Megafon y Huawei), en 2010 (MTS y Cisco) y en 2011 (Beeline y Procera).

Entre otras cosas, pueden utilizar la DPI para suprimir los servicios de intercambio de archivos P2P y VoIP.

Rostelecom fue la primera en introducir la DPI para Internet móvil en 2014.

La empresa chipriota iMarker (que está registrada y opera conforme a la legislación de la República de Chipre) ofrece a los proveedores de Internet la instalación gratuita de sistemas DPI (Gigamon, Xterica) para orientar la publicidad en Internet desde principios de 2010.

Un sistema de este tipo recopila información sobre todos los sitios web que visitan los usuarios y, en función de ella, puede mostrarles publicidad personalizada.

Según el diario Vedomosti, ya han instalado este sistema 11 operadores, entre ellos cuatro sucursales regionales de Rostelecom.

El fundador de la empresa estimó que el alcance total era del 12 % de los internautas rusos a finales de 2013.

Posteriormente, iMarker pasó a formar parte de la empresa estadounidense Phorm, que ofrece servicios similares a los proveedores de Internet europeos.

En Rusia, la tendencia de los proveedores de Internet a adoptar la inspección profunda de paquetes también está relacionada con la Ley Federal n.º 139, que modifica la Ley «Sobre la protección de los niños contra la información perjudicial para su salud y desarrollo» (entró en vigor el 1 de noviembre de 2012).

La mayoría de los ISP bloquean los sitios de la lista negra basándose únicamente en las direcciones IP de dichos sitios.

Sin embargo, algunos ISP pueden bloquear URL específicas si utilizan la inspección profunda de paquetes para analizar las solicitudes HTTP.

Aplicar la tecnología DPI a las conexiones cifradas (HTTPS) es difícil.

Uno de los obstáculos para que los ISP rusos utilicen la tecnología DPI para bloquear sitios prohibidos era el elevado coste de tales soluciones, así como la disponibilidad de alternativas de filtrado de URL más baratas para fines policiales.

Quienes se oponen al uso de la Inspección Profunda de Paquetes esgrimen principalmente los siguientes argumentos: la violación de los derechos humanos, como el derecho a la intimidad y el derecho a la confidencialidad de la correspondencia, así como el incumplimiento de la normativa sobre privacidad por parte de las implementaciones.

Además, el uso de la inspección profunda de paquetes para priorizar el tráfico viola la neutralidad de la red.

El 12 de mayo de 2017, en Azerbaiyán, tras bloquearse por completo (o limitarse al máximo en términos de velocidad de acceso a los servicios) todas las llamadas por Internet, incluidos servicios de mensajería como Skype y WhatsApp, se produjo un bloqueo de los sitios de noticias de la oposición.

Al mismo tiempo, el gobierno de la república no ha hecho ninguna declaración oficial al respecto.

A partir del 27 de septiembre de 2020, debido al estallido de la Segunda Guerra del Alto Karabaj, el «Ministerio de Transportes, Comunicaciones y Altas Tecnologías de Azerbaiyán» impuso restricciones al uso de Internet en el país.

Las plataformas Facebook, WhatsApp, YouTube, Instagram, TikTok, LinkedIn, Twitter, Zoom y Skype quedaron completamente bloqueadas.

El bloqueo también afectó a los servicios VPN, la banca en línea y los sitios de medios de comunicación.

Desde el 4 de octubre se ha suprimido activamente el tráfico P2P y UDP, lo que ha afectado al intercambio de datos a través de los protocolos Bittorrent y VoIP.

Se utilizan algoritmos para identificar y bloquear direcciones IP (tráfico entrante/saliente), por lo que los servidores nacionales en el extranjero experimentan problemas de inestabilidad.

En 2018, el Gobierno bielorruso compró equipos DPI a la empresa estadounidense Sandvine a través del proveedor ruso Jet Infosystems.

Ese equipo se utilizó para bloquear el acceso a Internet el día de las elecciones, el 9 de agosto de 2020, y más tarde, tras el inicio de las protestas.